5月微软补丁日修复了一个CVSSv3评分9.8分的严重安全漏洞,该漏洞CVE编号为CVE-2021-31166。近日,有研究人员在GitHub上公布了该漏洞的PoC代码。

CVE-2021-31166漏洞是Windows操作系统中HTTP 协议栈的内存破坏漏洞。该协议栈是Windows内置的IIS 服务器使用的。如果IIS 服务器启用,攻击者就可以发送伪造的包来在操作系统kernel上执行也代码。微软称该漏洞可以被用来创建网络蠕虫,因此建议优先修复。

虽然该漏洞CVSS评分为9.8分,听起来非常危险,但该漏洞只影响最新的一些Windows版本,具体影响Windows 10、Windows server 2004、Windows server 20H2的不同版本。

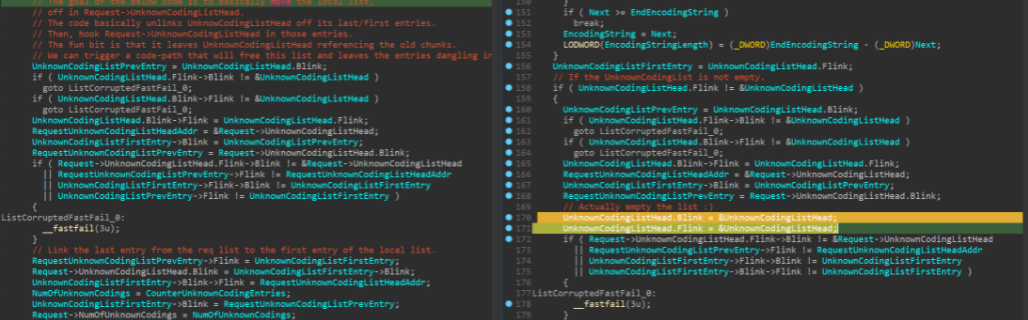

5月17日,安全研究人员Axel Souchet在GitHub上公开了该漏洞的PoC代码。该PoC代码可以使运行IIS 服务器的未修复的Windows系统奔溃,但是并没有实现蠕虫功能。

PoC代码参见:https://github.com/0vercl0k/CVE-2021-31166

import requests

PoC视频参见: https://github.com/0vercl0k/CVE-2021-31166/blob/main/pics/trigger.gif

本文翻译自:https://therecord.media/poc-released-for-wormable-windows-iis-bug/如若转载,请注明原文地址。